As respostas tão no front, pois o intuito é realmente o aprendizado, não a competitividade.

Conforme adesão, prometo ir atualizando com mais perguntas =)

Espero que curtam:

https://bit.ly/testyourcybersecurityskills

AI-Powered Web Hacking: 10x Your Pentesting Efficiency - Alex Olsen

Talk dele falando como aumentar em 10x a eficiência de seu pentest usando IA:

https://youtu.be/LXLGEGdvk5A

Falando em mimikatz, vocês conhecem a história do autor e como a ferramenta foi lançada?

Benjamin Delpy criou o Mimikatz inicialmente para aprender C e explorar falhas no Windows. A divulgação da primeira versão não foi intencionalmente pública, mas o programa rapidamente chamou atenção. Durante uma viagem a Moscou, Delpy encontrou um homem estranho em seu quarto tentando acessar seu laptop com o código-fonte do Mimikatz, episódio que o fez sentir-se como em um filme de espionagem.

Logo após o lançamento, hackers de vários países, incluindo a China, tentaram reverter o código para entender seu funcionamento e usá-lo em ataques. Mimikatz foi empregado em operações de espionagem e ciberataques por nações, como ataques contra 300 mil usuários iranianos e invasões governamentais, ampliando seu impacto global.

Percebendo o alcance e o uso malicioso da ferramenta, Delpy tornou o código aberto para que defensores da segurança pudessem estudá-lo e se proteger melhor. A Microsoft, pressionada, corrigiu as vulnerabilidades expostas, e Delpy se tornou uma referência na segurança digital, mostrando como uma criação pode fugir ao controle do autor e influenciar a cibersegurança mundial.

Fonte: https://www.jamesfrancisflynn.com/062022mimikatz

Benjamin Delpy criou o Mimikatz inicialmente para aprender C e explorar falhas no Windows. A divulgação da primeira versão não foi intencionalmente pública, mas o programa rapidamente chamou atenção. Durante uma viagem a Moscou, Delpy encontrou um homem estranho em seu quarto tentando acessar seu laptop com o código-fonte do Mimikatz, episódio que o fez sentir-se como em um filme de espionagem.

Logo após o lançamento, hackers de vários países, incluindo a China, tentaram reverter o código para entender seu funcionamento e usá-lo em ataques. Mimikatz foi empregado em operações de espionagem e ciberataques por nações, como ataques contra 300 mil usuários iranianos e invasões governamentais, ampliando seu impacto global.

Percebendo o alcance e o uso malicioso da ferramenta, Delpy tornou o código aberto para que defensores da segurança pudessem estudá-lo e se proteger melhor. A Microsoft, pressionada, corrigiu as vulnerabilidades expostas, e Delpy se tornou uma referência na segurança digital, mostrando como uma criação pode fugir ao controle do autor e influenciar a cibersegurança mundial.

Fonte: https://www.jamesfrancisflynn.com/062022mimikatz

Benjamin Delpy, criador do Mimikatz, mostrou uma nova versão 3.0.0 da ferramenta na conferência Microsoft BlueHat IL, mas não vai lançá-la publicamente por enquanto. A atualização traz suporte a smart cards e TPM, tecnologias que fortalecem a segurança. Delpy quer dar espaço para a nova geração desenvolver novas ideias e soluções em cibersegurança.

Fonte: https://www.linkedin.com/posts/boris-rozenfeld_mimikatz3-cybersecurity-microsoftbluehat-activity-7317856661925171201-eZ1H

Fonte: https://www.linkedin.com/posts/boris-rozenfeld_mimikatz3-cybersecurity-microsoftbluehat-activity-7317856661925171201-eZ1H

Publicado hoje, 17 de abril, o artigo discute a evolução das vulnerabilidades de Cross-Site WebSocket Hijacking (CSWSH) e como melhorias recentes na segurança dos navegadores têm dificultado sua exploração. Escrito por Laurence Tennant (Include Security), o texto aborda três principais mecanismos de mitigação e analisa seu impacto por meio de estudos de caso.

* O que é CSWSH

* Mitigações nos Navegadores

* Estudos de Caso

* Conclusões e Recomendações

https://blog.includesecurity.com/2025/04/cross-site-websocket-hijacking-exploitation-in-2025/

* O que é CSWSH

* Mitigações nos Navegadores

* Estudos de Caso

* Conclusões e Recomendações

https://blog.includesecurity.com/2025/04/cross-site-websocket-hijacking-exploitation-in-2025/

Fonte: https://www.bleepingcomputer.com/news/security/cisa-extends-funding-to-ensure-no-lapse-in-critical-cve-services/

Na madrugada de 16/04/2025 (02h GMT-3), a CISA (Agência de Segurança Cibernética dos EUA) renovou em cima da hora o contrato com a MITRE para manter o Programa CVE (Common Vulnerabilities and Exposures). O acordo garante a continuidade do serviço que padroniza a identificação global de vulnerabilidades de segurança.

O contrato da MITRE com o Departamento de Segurança Interna dos EUA (DHS) expira em 16 de abril de 2025.

Sem financiamento, o CVE deixará de catalogar novas vulnerabilidades.

Posts com mais informações: https://infosec.exchange/@briankrebs/114343835430587973

https://www.theverge.com/news/649314/cve-mitre-funding-vulnerabilities-exposures-funding

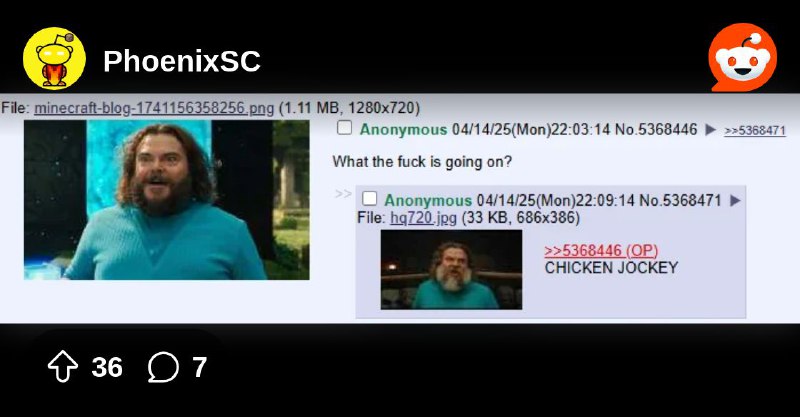

Aparentemente o 4chan.org foi hackeado novamente, por um time rival

"View it on an archive cause that shit is not gonna load. Yes it was actually the last thing posted before the servers crashed https://desuarchive.org/qa/thread/5368446/#5368471"

Discussão: https://www.reddit.com/r/PhoenixSC/comments/1jzm7oe/this_is_the_final_post_on_4chan_before_the_site/

"View it on an archive cause that shit is not gonna load. Yes it was actually the last thing posted before the servers crashed https://desuarchive.org/qa/thread/5368446/#5368471"

Discussão: https://www.reddit.com/r/PhoenixSC/comments/1jzm7oe/this_is_the_final_post_on_4chan_before_the_site/

Fonte: https://www.bleepingcomputer.com/news/security/ssl-tls-certificate-lifespans-reduced-to-47-days-by-2029/

Opinião da comunidade no Reddit: https://www.reddit.com/r/sysadmin/comments/1jvqxre/ssl_certificate_lifetimes_are_really_going_down/

Link oficial da discussão da alteração no grupo da Google:

https://groups.google.com/a/groups.cabforum.org/g/servercert-wg/c/bvWh5RN6tYI?pli=1

Nesse vídeo o Naham mostra como é o ApiSecUniversity por dentro e na prática.

https://www.youtube.com/watch?v=6Tyqvl-GSNQ

https://www.youtube.com/watch?v=6Tyqvl-GSNQ

Saiu um plugin que permite usar MCP:

https://www.linkedin.com/posts/jafar-pathan_jadx-reverseengineering-plugin-ugcPost-7316955261347282946-qJL1