Tenho minhas suspeitas que ele vai trazer algumas headers que não são usadas geralmente por nenhum parser de HTTP (até mesmo 100% ignoradas por alguns parsers) /* MAS SAO INTERPRETADAS PELO PROXIMO SERVIDOR EM CURSO A RECEBÊ-LA*/ e que essa inconsistência pode gerar requests smuggling por padrão.

Que esse desync pode causar DOS e muitas vezes leaking de dados de requisições de outros usuários

Somos 150 inscritos, que loucura. Passou rapido!

Muito obrigado pelo interesse

Nos vemos na H2HC desse ano?!

Cheers, Zeroc00i

Questionei ele, se ele responder atualizo aqui.

Form do AMA: https://docs.google.com/forms/d/e/1FAIpQLSfNq9VT6mwGTFebhOLxp6pxHx4FanuSeUTqkCWwwiXAluWLmw/viewform?usp=send_form

Artigo de Mar 19, 2025

https://medium.com/@EthicalOffsec/12-900-in-bounties-in-my-first-month-of-bug-hunting-with-ax-framework-6d530d25c1c2

https://github.com/attacksurge/ax

Hi everyone! My name is Octavian (0xtavian). I am the Founder of the popular Ax Framework, an open-source distributed scanning tool (built from my previous work on Axiom Classic, with @pry0cc)

If you’re still using Axiom Classic, I strongly recommend migrating to the new Ax Framework

https://medium.com/@EthicalOffsec/12-900-in-bounties-in-my-first-month-of-bug-hunting-with-ax-framework-6d530d25c1c2

https://github.com/attacksurge/ax

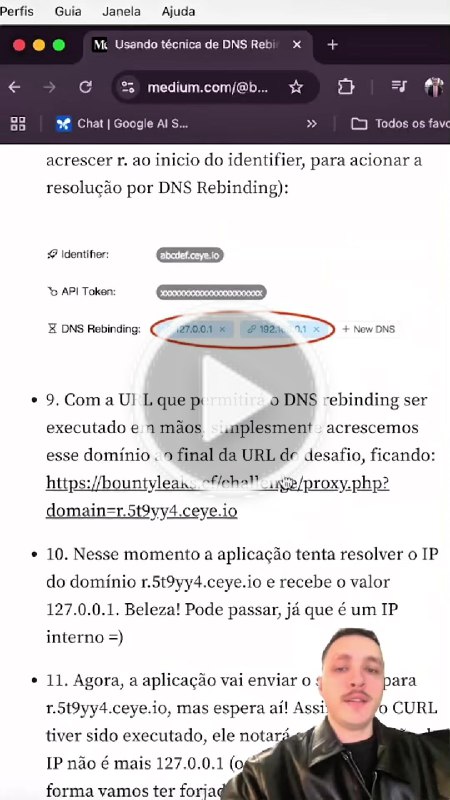

Fiz um vídeo ontem falando mais sobre isso, explicando com palavras mais acessíveis essa exploração:

https://www.tiktok.com/@pentestnapratica/video/7524372955250380088

https://www.tiktok.com/@pentestnapratica/video/7524372955250380088

Achei que eu já tinha compartilhado algo dele aqui mas aparentemente esqueci. O handle / nickname dele é Lupin. E esse é um dos achados mais recentes dele:

https://www.landh.tech/blog/20250610-netflix-vulnerability-dependency-confusion/

https://www.landh.tech/blog/20250610-netflix-vulnerability-dependency-confusion/

Saiu uma entrevista em francês com o Roni Carta, que hackeou o Google IA duas vezes e a netflix

Um dos skills mais marcantes dele é a análise de Javascript

Amanhã vou dar um jeito de traduzir esse vídeo e trazer mais aqui contribuições que ele já trouxe pra comunidade

https://youtu.be/ih4Edhjnsr4

Um dos skills mais marcantes dele é a análise de Javascript

Amanhã vou dar um jeito de traduzir esse vídeo e trazer mais aqui contribuições que ele já trouxe pra comunidade

https://youtu.be/ih4Edhjnsr4

De tempos em tempos vou levantar uma enquete para entender o que vocês estão curtindo ler e reaproveitando; o que pode gerar mais interatividade entre nós.

Minha forma de aprendizado é compartilhando e trocando ideias / perguntas, por isso meu contato com vocês aqui é essencial.

👉 Vou criar uma enquete para conhecer + sobre vocês

Minha forma de aprendizado é compartilhando e trocando ideias / perguntas, por isso meu contato com vocês aqui é essencial.

👉 Vou criar uma enquete para conhecer + sobre vocês

Mais um vídeo do James Kettle (dessa vez com o Tib3rius, falando sobre "Entrar na área de cibersegurança")

https://www.youtube.com/watch?v=S64Eq0Y3SrY

https://www.youtube.com/watch?v=S64Eq0Y3SrY

Coisas para ler - -

O Artigo faz referencia para um repositório de um TCC:

https://github.com/mattiasgrenfeldt/bachelors-thesis-http-request-smuggling

Nele tem uma referência para um PDF que tive que achar usando o Wayback Machine. PDF muito interessante para os nerds que querem ir mais a fundo nos lados obscuros de request smuggling

O Artigo faz referencia para um repositório de um TCC:

https://github.com/mattiasgrenfeldt/bachelors-thesis-http-request-smuggling

Nele tem uma referência para um PDF que tive que achar usando o Wayback Machine. PDF muito interessante para os nerds que querem ir mais a fundo nos lados obscuros de request smuggling

Sobre request smuggling

https://www.linkedin.com/posts/james-kettle-albinowax_funky-chunks-abusing-ambiguous-chunk-line-activity-7341382918625230848-7uHj

Ainda não li, mas fica aqui no backlog de recomendação para ler depois ++

https://gelu.chat/posts/from-pentester-to-fulltime-hunter/

https://gelu.chat/posts/from-pentester-to-fulltime-hunter/

Leia mais aqui -> https://www.linkedin.com/posts/activity-7346939976678309890-BtSj

O Brasil começando a ver que isolar sistemas em intranets não é o suficiente, pois a ameaça pode estar dentro da sua rede (insider / funcionário).

Começando a ver que o princípio do menor privilégio deve prevalecer e que o Four Eyes Principle deveria ser implementado: ao menos duas pessoas necessaries para aprovar uma operação crítica. Isso protege cenários até onde um dos aprovadores é coagido / sequestrado, pois sem uma segunda aprovação, a operação não é efetuada.

https://g1.globo.com/google/amp/sp/sao-paulo/noticia/2025/07/04/policia-civil-prende-em-sp-suspeito-envolvido-em-ataque-hacker-contra-o-banco-central.ghtml

Começando a ver que o princípio do menor privilégio deve prevalecer e que o Four Eyes Principle deveria ser implementado: ao menos duas pessoas necessaries para aprovar uma operação crítica. Isso protege cenários até onde um dos aprovadores é coagido / sequestrado, pois sem uma segunda aprovação, a operação não é efetuada.

https://g1.globo.com/google/amp/sp/sao-paulo/noticia/2025/07/04/policia-civil-prende-em-sp-suspeito-envolvido-em-ataque-hacker-contra-o-banco-central.ghtml

👾 Tópico aleatório

Qual foi o último Github que visitou / clonou OU a última ferramenta que executo OU o último artigo que leu OU o último vídeo de cibersec que assistiu?

Qual foi o último Github que visitou / clonou OU a última ferramenta que executo OU o último artigo que leu OU o último vídeo de cibersec que assistiu?

Vai ocorrer dia 08 desse mês (terça-feira)

19hs-20hs (1 hora de duração)

Link do evento: https://www.linkedin.com/events/fiapmeetup-ciberseguran-aautomo7346254640864288768

Link post original: https://www.linkedin.com/posts/augusto-zanotti-998161248_cybersecurity-ciberseguranaexaautomotiva-activity-7346487995698405377-ic5c

Curtiu? Vai participar? Quer ver a opinião da galera? Comenta nesse post =)